Der Alltag sieht oft so aus: Küchentisch statt Schreibtisch, Unterlagen liegen offen, Kinder oder Partner laufen durch den Raum – und schon ist Datenschutz ein „ups“. Wir beschreiben das Problem aus Ihrer Perspektive und zeigen, wie wenig Aufwand große Wirkung bringt.

Was wir unter Sicherheit verstehen: Schutz von Daten, Geräten, Dokumenten und Kommunikation, ohne das Leben komplizierter zu machen. Unser Ziel ist klar: pragmatische, kaufbare Lösungen statt Bastelideen.

Der Guide gliedert sich in Regeln, Geräte, Netzwerk, Passwörter, Kommunikation, Dokumente, Backups, Team/Unterweisung und Budgetempfehlungen. Wir empfehlen zuerst die kleinen Hebel: Bildschirm sperren, MFA aktivieren, Updates einspielen und Zugriffe begrenzen – das bringt oft mehr als teure Spezialtechnik.

Keine Zeit verlieren: In 15 Minuten lassen sich wichtigste Konten sichern. Wir nennen konkret umsetzbare Tipps und Produktempfehlungen (Sichtschutzfolie, abschließbarer Rollcontainer, Router mit Sicherheitsfunktionen, Passwort-Manager, VPN/VDI). Für vertiefende Praxis-Tipps verweisen wir auf 10 Tipps zur IT-Sicherheit und Hinweise zum Datenschutz vernetzter Geräte auf Smart-Home-Datenschutz.

Meta Title: „Home Office Sicherheit: 30 umsetzbare Maßnahmen + Produkttipps (Low-High)“

Meta Description: „Homeoffice sicherer machen: Regeln, Geräte, WLAN/VPN, Passwörter, Backups & Dokumentenschutz. Mit kaufbaren Produkttipps (Low/Mid/High) und Checkliste.“

Wesentliche Erkenntnisse

- Starten Sie mit einfachen Hebeln: Bildschirmsperre, MFA, Updates.

- Ordnung und physischer Schutz reduzieren viele Risiken sofort.

- Setzen Sie auf geprüfte, kaufbare Produkte statt DIY-Lösungen.

- Segmentieren Sie das Netzwerk und nutzen Sie Gäste-WLAN für IoT.

- Passwort-Manager und VPN/VDI sind kosteneffiziente Schutzmaßnahmen.

Warum Homeoffice oft unsicher ist: typische Alltagsfallen am Arbeitsplatz zu Hause

Enger Platz, wechselnde Arbeitsplätze und Besucher sorgen oft für ungeplante Risiken. Wir sehen das in vielen Haushalten: Unterlagen auf dem Esstisch, ein offener Laptop beim Telefonat und schnelle Klicks in E-Mails.

Chaos, Ablenkung, geteilte Räume

Geteilte Räume und Ablenkung führen dazu, dass Bildschirme offenbleiben und Dokumente sichtbar sind. Kleine Kauflösungen helfen hier sofort: Sichtschutzfolie, abschließbare Boxen oder ein fixer Arbeitsplatz.

Risiko „schwächstes Glied“

Das Prinzip ist simpel: Ein wiederverwendetes Passwort oder ein offener Laptop genügt, und daten sind kompromittiert. Wir empfehlen einfache Grundregeln, die im Stress oft vergessen werden: abmelden, Passwörter prüfen, WLAN-Passwort ändern.

Mobile Arbeit, Homeoffice, Telearbeit

Wichtiges zur Abgrenzung: Mobile Arbeit bedeutet unterwegs, Telearbeit ist ein fest eingerichteter arbeitsplatz mit Arbeitgeberpflichten. Regeln und Verantwortung ändern sich je nach Fall.

„Sicherheit beginnt dort, wo Privates und Arbeit bewusst getrennt werden.“

| Situation | Typisches Problem | Praxislösung |

|---|---|---|

| Geteilte Räume | Offene Unterlagen, neugierige Blickkontakte | Abschließbare Box, Sichtschutz, fixer Platz |

| Ablenkung | Offene Sessions, unbeaufsichtigte Geräte | Automatische Sperre, kurzer Aufräum-Ritual |

| Unterwegs / mobil | Unsichere Netzwerke | VPN, mobiles Hotspot-Profil |

In den nächsten Kapiteln zeigen wir Schritt für Schritt, wie Sie diese Alltagsfallen mit konkreten Maßnahmen und Produkten entschärfen. Für bessere Beleuchtung am arbeitsplatz empfehlen wir ergänzend geeignetes Licht.

Regeln & Verantwortlichkeiten im Unternehmen klären

Eindeutige Absprachen sorgen dafür, dass Informationen geschützt und Prozesse nachvollziehbar sind.

Wir empfehlen, Regelungen aus folgenden Bereichen abzuleiten: Datenklassen, erlaubte Hard‑ & Software, Datenschutz und Kommunikationskanäle.

Was Mitarbeitende dürfen

Definieren Sie klar, welche Tools und Accounts dienstlich sind. Das reduziert Schatten‑IT und schützt wichtige Informationen.

- Zugelassene Tools: zentrale Liste mit Version und Zweck.

- Dienstliche Accounts: verpflichtend für E‑Mail, Cloud und VPN.

- Geräte: Firmenlaptop bevorzugt; private Geräte nur nach Freigabe.

Erreichbarkeit, Arbeitszeiten, Pausen

Arbeitszeitgesetz und Arbeitsschutz gelten auch bei mobiler Arbeit. Klare Erreichbarkeiten senken Fehler durch Dauer‑Erreichbarkeit.

Vereinbaren Sie feste Kernzeiten und Pausen. Das schützt Mitarbeitende und reduziert Risiko bei Phishing und Fehlversand.

„Klare Regeln sind ein technisches wie organisatorisches Schutzmittel.“

| Rolle | Aufgabe | Konkrete Maßnahme |

|---|---|---|

| IT | Basisschutz liefern | Geräte‑Provisioning, Updates, VPN/VDI |

| Fachbereich | Datenklassifikation | Liste sensibler Informationen, Zugriffsregeln |

| Mitarbeiter | Alltagsstandards einhalten | Bildschirm sperren, dienstliche Accounts nutzen |

| Arbeitgeber | Unterweisung & Meldewege | Jährliche Schulung; klarer Eskalationspfad |

Ein kurzes Muster für eine Vereinbarung: „Mitarbeitende nutzen dienstliche Accounts, melden Vorfälle sofort an Support, halten Kernarbeitszeiten ein.“ Solche Formulierungen sind praktisch und umsetzbar.

home office sicherheit beginnt beim Gerät: Laptop, Bildschirm & Peripherie richtig wählen

Das Gerät, das Sie nutzen, bestimmt maßgeblich, wie sicher und effizient der Arbeitstag verläuft. Ohne ein gepflegtes System sind Updates, Verschlüsselung und Management nur halb wirksam.

Firmenlaptop vs. Privatgerät: Vorteile, Nachteile, Einsatzbereiche

Firmenlaptop bietet zentrales Patch‑Management, verschlüsselte Laufwerke und Support. Das reduziert Risiken und Aufwand für Nutzer.

Privatgerät ist flexibel, birgt aber unbekannte Gefahren durch fremde software und gemischte Nutzung. Als Notlösung empfehlen wir klare Mindestanforderungen:

- aktuelles Betriebssystem

- getrennte Benutzerkonten

- Festplattenverschlüsselung und automatische Updates

- aktueller Endpoint‑Schutz

Empfehlung nach Budget: Low-, Mid- und High-Setup

Konkrete Setups, ohne Marken:

- Low: Laptop mit Adapter/Dock, externe Tastatur und Maus, einfache Webcam.

- Mid: zusätzlicher Monitor (mind. 17 Zoll), bessere Webcam, kabelgebundenes Headset, stabile Dockingstation.

- High: zwei Monitore, professionelle Dockingstation mit Netzwerkanschluss, ergonomische Tastatur und Maus, Hardware‑Webcam‑Shutter.

Monitor, Tastatur, Maus: sinnvoll kaufen

Für viel Text und Tabellen empfehlen wir einen Monitor ab 17 Zoll. Abstand 50–80 cm; Blick leicht nach unten. Separate Tastatur und Maus verbessern Haltung und reduzieren Ablenkung.

Ergonomie erhöht Konzentration und verringert Flüchtigkeitsfehler.

Kaufkriterien: Größe, Ergonomie, Update‑Fähigkeit, Alltagstauglichkeit

Checkliste:

| Kriterium | Was beachten | Praxisnutzen |

|---|---|---|

| Monitorgröße | mind. 17 Zoll bei viel Text | weniger Scrollen, bessere Lesbarkeit |

| Anschlüsse | HDMI/DisplayPort, LAN an Dock | stabile Verbindung, weniger Adapter |

| Ergonomie | verstellbarer Ständer, ergonomische Tastatur/Maus | weniger Ermüdung, höhere Genauigkeit |

| Update‑Fähigkeit | regelmäßige OS/BIOS‑Updates, zentral steuerbar | reduziert Angriffsfläche |

Für vertiefende Hinweise zum ergonomischen Arbeitsplatz empfehlen wir den Artikel über den perfekten PC‑Arbeitsplatz: perfekter PC‑Arbeitsplatz.

Netzwerk zu Hause absichern: WLAN, Router und sicherer Remote-Zugriff

Oft ist das Netz unübersichtlich: viele Geräte, wenig Kontrolle. Wir zeigen konkrete Schritte, damit das netzwerk zu Hause wieder transparent und robust wird.

WLAN-Check: wer hängt im Netz und wie Unbekannte rausfliegen

So gehen Sie vor: Router‑Login, Geräteliste prüfen, unbekannte Einträge markieren. Sperren, Schlüssel erneuern und ein getrenntes Gäste‑WLAN einrichten.

Kurz: Passwort ändern, Firmware prüfen, automatische Updates aktivieren. Das reduziert häufige Fehler wie lange unveränderte Passwörter oder veraltete Router‑software.

VPN richtig nutzen

Ein VPN verschlüsselt die Verbindung ins unternehmensnetz. Es ist Pflicht, wenn interne Ressourcen erreichbar sind. Nutzen Sie VPN primär mit verwalteten Geräten. Bei privaten Rechnern kann Malware sonst das interne system gefährden.

Privatgerät? Besser VDI

VDI (virtueller Desktop) lässt Daten im Rechenzentrum. Das lokale Gerät zeigt nur Bild und Eingaben. Für Mitarbeitende, die auf privaten Rechnern arbeiten, ist das ein klarer Sicherheits‑Airbag.

Kaufbare Helfer & typische Szenarien

- Router mit Auto‑Updates und Gastnetz.

- Mesh/Repeater bei dicken Wänden oder großen Wohnungen.

- LAN‑Adapter für stabile Verbindungen am Schreibtisch.

Entscheidungshilfe: Instabiles WLAN → LAN/Mesh; Privatgerät → VDI; Zugriff auf interne Ressourcen → VPN + MFA.

Für weiterführende Tipps zum Fernzugriff empfehlen wir die Anleitung zum Fernzugriff absichern.

Passwörter, MFA und Zugriffsschutz: der schnellste Hebel gegen Angriffe

Gute Authentifizierung und restriktive Freigaben sind der schnellste Weg, Risiken zu senken. Wir priorisieren drei Sofortmaßnahmen: MFA, ein Passwort‑Manager und automatische Bildschirmsperre.

Multi‑Faktor‑Authentifizierung sinnvoll einsetzen

MFA sollte Pflicht sein für E‑Mail, VPN, Cloud‑Speicher und Admin‑Konten im unternehmenskontext. Praktisch sind Authenticator‑Apps oder Hardware‑Tokens. SMS nutzen Sie nur als Notfall‑Fallback.

Passwort‑Manager: Vor- und Nachteile, Auswahlkriterien

Vorteile: Einzigartige passwörter, Teilen im Team, Audit‑Logs. Nachteile: Abhängigkeit vom Master‑Passwort und Einführungsaufwand.

Wählen Sie Produkte mit Sync, Notfallzugriff und Unternehmens‑Policy‑Support. Bekannte, bewährte Namen erleichtern Integration und Schulung.

Bildschirm sperren & Sichtschutz

Bildschirm sofort sperren bei jedem Raumwechsel. Ergänzend empfehlen wir eine Sichtschutzfolie für Monitor und Laptop. Kleine Anschaffungen, großer Effekt.

Zugriff auf dokumente beschränken

Statt „an alle weiterleiten“ setzen wir restriktive Freigaben: Wer darf sehen, wer darf bearbeiten? Das schützt personenbezogene daten, Angebote und Kundenlisten.

„Wenn Authentifizierung stimmt und Rechte eng gesteckt sind, reduziert das viele Angriffswege.“

| Maßnahme | Sofort‑Nutzen | Empfohlenes Produkt/Typ |

|---|---|---|

| MFA aktivieren | Blockiert gestohlene Passwörter | Authenticator‑App / Hardware‑Token |

| Passwort‑Manager | Einmalige Passwörter, Team‑Sharing | Cloud Sync, Enterprise‑Feature |

| Auto‑Lock + Sichtschutzfolie | Schneller physischer Schutz | Sichtschutzfolie, Auto‑Lock 1–5 Min |

Mini‑Checkliste: MFA an? Passwort‑Manager aktiv? Auto‑Lock eingestellt? Sichtschutzfolie vorhanden? Dokumentrechte geprüft?

Sichere Kommunikation im Alltag: E-Mails, Meetings, Messenger

In hektischen Tagen mit vielen Anfragen reicht eine unachtsame Klick‑Geste, und ein Betrugsversuch hat leichtes Spiel. Wir geben klare Regeln, die im Alltag einfach anwendbar sind.

Phishing erkennen

Prüfen Sie Absenderdomain, hovern Sie Links vor dem Klick und öffnen Sie unerwartete Anhänge nicht. Bei Zahlungs- oder Kontowechsel verifizieren Sie per Rückruf über eine bekannte Nummer.

Dienstliche Accounts statt Schatten‑IT

Nutzen Sie nur freigegebene Konten und Werkzeuge. Private Messenger oder schnelle File‑Sharing‑Links umgehen Schutz und Nachvollziehbarkeit.

Verschlüsselte Kanäle und externe Mails

Achten Sie auf HTTPS im Browser und Warnhinweise beim Teilen von Links. Fragen Sie bei unsicheren externen mails eine kurze Rückfrage an die Kontaktperson — das ist erlaubt und erwünscht.

„Eine kurze Rückfrage mit Kolleginnen und Kollegen kostet Sekunden und verhindert oft großen Schaden.“

| Risiko | Prüfregel | Konkrete Handlung |

|---|---|---|

| Phishing‑Mail | Absenderdomain & Link‑Ziel prüfen | Keinen Anhang öffnen; per Telefon verifizieren |

| Schatten‑IT | Privater Dienst statt Freigabe | Tool an IT melden; bei Freigabe prüfen |

| Unsichere Meeting‑Teilnahme | Offene Tabs, Mikro leise | Warteraum/Passcode nutzen; Bildschirm teilen bewusst |

Weiterführende Hinweise zu Videokonferenz‑Sicherheit finden Sie bei Videokonferenzlösungen und IT‑Sicherheit.

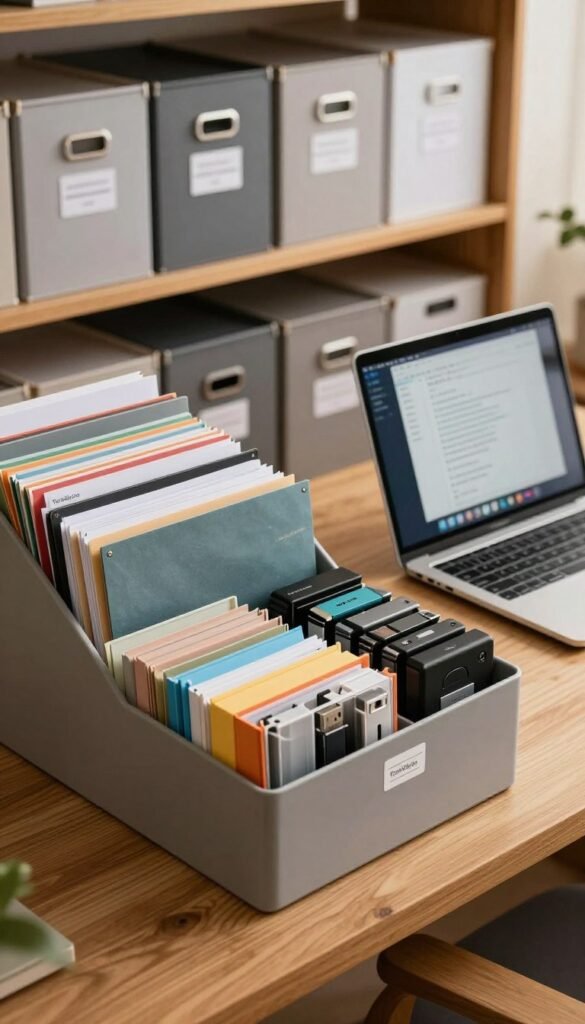

Dokumente & Datenträger schützen: Ordnung schaffen ohne Bastellösungen

Saubere Ablage löst Platzprobleme und senkt Risiken. Unsortierte Papiere neben dem Bildschirm sind nicht nur unordentlich. Sie machen vertrauliche dokumente für Mitbewohner oder Reinigungskräfte sichtbar.

Abschließbare Rollcontainer & Schränke

Praktisch in kleinen Zimmern: Container, die unter den Tisch passen, lassen sich schnell verschließen. Vorteil: schneller Zugriff und physischer Schutz.

Nachteile sind Platzbedarf, Gewicht und Schlüsselmanagement. Wir empfehlen Zylinderschloss oder Zylinderschloss mit Ersatzschlüssel für Arbeitsgruppen.

Transport von Unterlagen

Für Pendler eignen sich verschließbare Dokumententaschen oder stabile Mappen. Kleine, wasserfeste Boxen sind sinnvoll, wenn Unterlagen oft zwischen Wohn- und Firmenstandort bewegt werden.

Entsorgung & Archivierung

Papier gehört nicht in den Hausmüll. Sensible daten sollten zurück zur Betriebsstelle zur vernichtung oder in einen datenschutzkonformen Aktenvernichter.

| Kriterium | Was beachten | Nutzen |

|---|---|---|

| Maße | passt unter den Schreibtisch | sorgt für Platzersparnis |

| Material | Metall vs. Holz; Stabilität | langlebig, blickdicht |

| Schlossart | Zylinderschloss / Kombinationsschloss | Sicherer Zugriff, Ersatzregelung |

Ergebnis: Weniger Unordnung am arbeitsplatz und deutlich geringere Angriffsfläche — mit einfachen, kaufbaren Lösungen statt Bastelideen. Für sehr kleine Bereiche empfehlen wir zusätzliche Tipps zu geeignete Lösungen für kleine Arbeitsplätze.

Backups & Verfügbarkeit: so gehen Daten im Homeoffice nicht verloren

Datenverlust passiert leise: ein verschütteter Kaffee reicht.

Wir empfehlen eine automatische Backup‑Strategie statt „ich mach das später“. Planen Sie regelmäßige, geplante Sicherungen mit Versionierung. Das 3‑2‑1‑Prinzip hilft als Orientierung: drei Kopien, zwei Medientypen, eine externe Lagerung.

Cloud vs. lokale Sicherung

Cloudspeicher bietet Auto‑Save, einfache Wiederherstellung und Schutz bei Geräteunfall. Nachteile sind Abhängigkeit vom Internet und benötigte Zugriffsrechte.

Lokale Backup‑Medien (externe SSD/HDD, NAS) sind schnell und offline verfügbar. Nachteil: können gestohlen oder vergessen werden. Für viele Teams ist eine Kombination aus beiden sinnvoll.

Kaufkriterien & typische Szenarien

Wichtige Kriterien: ausreichend Speicherplatz, Ende‑zu‑Ende‑Verschlüsselung, getestete Restore‑Funktion und einfache Bedienung. Achten Sie auf robuste Bauform bei transportierten Datenträgern.

| Szenario | Lösung | Vorteil | Empfohlenes Produkt |

|---|---|---|---|

| Solo‑Selbstständige | Cloud + externe SSD | Automatisch + schneller Offlinezugriff | Cloudspeicher + 1 TB SSD |

| Team / Unternehmen | Zentrales Backup über VPN + NAS | Versionierung, zentrale Kontrolle | Unternehmens‑Cloud + NAS mit Raid |

| Hoher Schutzbedarf | Verschlüsselte Cloud + offsite NAS | Redundanz und strenge Rechte | Enterprise‑Cloud, verschlüsselte NAS |

„Wenn wir es nicht zurückspielen können, ist es kein Backup.“

Praxisregel: Testen Sie Restore‑Prozesse halbjährlich und regeln Sie im unternehmen, welche daten zentral gesichert werden. Nur so machen Maßnahmen wirklich Sinn.

Mitarbeitende mitnehmen: Sensibilisierung, Unterweisung und Vertrauen

Sicherheitskultur wächst nicht durch Regeln allein, sondern durch Vertrauen und Übung. Wir erklären, wie regelmäßige Unterweisung und klare Meldewege Mitarbeitende befähigen, Risiken früh zu erkennen und sicher zu handeln.

Praktisches Format für Unterweisungen

Wir empfehlen eine kompakte Sitzung von 30–45 Minuten, mindestens einmal jährlich. Videokonferenzen sind erlaubt, wenn Rückfragen möglich sind.

Wichtig: Kein reines Selbststudium. Kurze Praxisbeispiele und Live‑Übungen prägen sich besser ein.

Was wirklich hängen bleibt

- Phishing‑Beispiele mit Erkennungsregeln.

- Sichere Freigaben und Passwort‑Manager in der Praxis.

- Bildschirm sperren und Dokumente verschließen als Routine.

- Ein kurzer WLAN‑Check als Tagesroutine.

Social Engineering & Verifizierung

Typische Muster sind Druck, Geheimhaltung oder die Bitte um „sofortige Überweisung“. Wir empfehlen verbindliche Verifizierungsregeln: zweiter Kanal, Rückruf oder Vier‑Augen‑Prinzip.

„Im Zweifel kurz anrufen – das kostet Sekunden und verhindert hohen Schaden.“

Meldewege für Vorfälle

Definieren Sie klar, was sofort gemeldet wird: Geräteverlust, Diebstahl, verdächtige Mails oder falsche Empfänger. Schnelle Meldung begrenzt den Schaden.

Setzen Sie eine No‑Blame‑Kultur durch: lieber einmal zu viel melden als aus Angst schweigen. So werden Mitarbeitende zur Teil der Lösung.

Für konkrete Schulungsformate und Weiterbildungsideen verweisen wir auf die Seminarbroschüre: Unterweisung und Personalentwicklung.

Empfehlungen nach Alltagssituation: welche Maßnahmen lohnen sich wirklich?

Klare Pakete sparen Zeit und Geld — so entscheiden Sie zielgerichtet. Wir fassen bewährte maßnahmen in drei praxisgerechte Stufen zusammen. So priorisieren Sie Zugriffsschutz, Backups und Schulung ohne Techniküberforderung.

Low Budget – Solo‑Worker: schneller Basis‑Stack

Für Einzelpersonen empfehlen wir: MFA für Mail/Cloud, Passwort‑Manager, Sichtschutzfolie und automatische Bildschirmsperre.

Kleine Anschaffungen wie eine verschließbare Dokumentenmappe und ein kurzer Router‑Check schützen sofort. Nachteil: etwas Handarbeit und Disziplin nötig.

Mid Budget – Teams: Standardpaket mit zentraler Verwaltung

Firmenlaptops mit zentral gemanagten Updates, VPN mit MFA und ein gemeinsamer Cloud‑Backup‑Standard sind Kernpunkte.

Zusätzlich: standardisierte Meeting‑Tools und abschließbare Schränke in geteilten Räumen. Vorteil: weniger Wildwuchs, Nachteil: Einführungsaufwand und Schulung.

High Budget – Hoher Schutzbedarf

Für sensible Bereiche empfehlen wir VDI/Zero‑Trust‑Zugänge, professionelles Identity & Access‑Management, erweitertes Monitoring und klare Incident‑Prozesse.

Das bringt starken Schutz, kostet aber mehr und erfordert Fachbetrieb und laufende Wartung.

Mini‑Checkliste: Kaufentscheidungen

| Kriterium | Was beachten | Praxisnutzen | Typischer Einsatzbereich |

|---|---|---|---|

| Maße | passt in den Raum | platzsparend, schnell zugänglich | kleine Wohnung, Solo |

| Material | robust, blickdicht | physischer Schutz | gemeinsam genutzte Räume |

| Funktion | abschließbar / verschlüsselbar | Schutz bei Verlust | sensible Daten, Behörden |

| Alltagstauglichkeit | einfach bedienbar, wenig Wartung | höhere Akzeptanz im Team | Hybrid‑Teams |

Prioritätsempfehlung: Erst Zugriff & Identität, dann Netzwerk, danach Komfort — so wirken Investitionen wirklich.

Für vertiefende technische Hinweise und Produktempfehlungen verweisen wir auf weiterführende Hinweise: Praktische Anleitungen und Empfehlungen.

Fazit

Abschließend geben wir klare Hinweise, wie sich Aufwand und Nutzen im Alltag ausbalancieren lassen.

Kurz zusammengefasst: Klare Regeln, regelmäßige Unterweisung und gepflegte Geräte mit aktiven Updates reduzieren viele Risiken. MFA, Passwort‑Manager und automatische Bildschirmsperre bringen sofortigen Schutz. Physischer Schutz wie Sichtschutz und abschließbare Aufbewahrung verhindert einfache Datenlecks.

Entscheidungshilfe: Wenig Zeit? Starten Sie mit MFA, Passwort‑Manager und Bildschirmsperre. Platzprobleme? Setzen Sie auf abschließbare Aufbewahrung und feste Ablagen. Privatgeräte im Einsatz? Prüfen Sie VDI als sichere Alternative.

Realistischer Anspruch: Es muss nicht perfekt sein, aber praktikabel. Nur Maßnahmen, die im Alltag genutzt werden, schützen dauerhaft.

FAQs:

1. Muss ich wirklich ein VPN nutzen? Wenn interne Ressourcen erreichbar sind: ja. Bei Privatgerät ist VDI oft sicherer. Mehr dazu finden Sie unter Gefahren privater Geräte.

2. Welche Mindestgröße sollte ein Monitor haben? Bei viel Text/Tabellen empfehlen wir mind. 17 Zoll; Abstand 50–80 cm, Blick leicht nach unten.

3. Drei häufige Fehler? Kein MFA, wiederverwendete Passwörter, offene Bildschirme oder Unterlagen.

4. Wie entsorge ich vertrauliche Dokumente? Nicht in den Hausmüll; Rückführung zur Vernichtung oder fachgerechter Aktenvernichter.

5. Wie oft unterweisen? Mindestens einmal jährlich; Videokonferenz ist möglich, wenn Rückfragen möglich sind.